V předchozím díle o ústřednách jsme prošli způsoby propojení komponentů systému s ústřednou, probrali napájení ústředny, jak fungují a co dělají smyčky (zóny), kolik prvků lze připojit a jak a čím systém ovládat a spravovat.

Dnes téma článku rozpracujeme dál, podívejte se na obsah, o čem bude.

OBSAH

Úvod

1. Akusticko-optické poplachy – Sirény

1.1 Venkovní siréna

1.2 Vnitřní siréna

2. Předávání informací o poplachu na dálku

2.1 Využití telefonní linky

2.2 Standardizace protokolu

3. Operační systém ústředny – programování, správa, cloudové služby

4. Cloud je trend

5. Nevýhody a rizika cloudových služeb

5.1 Riziko dostupnosti internetové konektivity a cloudových služeb

5.2 Riziko rozhodnutí výrobce o vypnutí cloudových služeb

5.3 Riziko cloudové služby zdarma

6. Riziko propojení s chytrou domácností

Závěr

V dnešním článku porovnáme venkovní a vnitřní sirény a vysvětlíme, jak odrazují nezvané hosty a včas upozorňují na nebezpečí.

Zjistíte, jak se informace o poplachu předávají na dálku a proč je standardizace protokolu Ademco ContactID klíčová pro kompatibilitu zařízení.

Prozkoumáme možnosti programování a správy zabezpečovacích ústředen — od LCD klávesnice přes grafické softwary až po cloudové služby. Upozorníme také na nevýhody a rizika cloudových řešení, jako je závislost na internetu nebo možné výpadky služeb.

Pokud uvažujete o propojení s chytrou domácností, poradíme vám, na co si dát pozor.

1. Akusticko-optické poplachy – Sirény

Lokální signalizace pomocí akustického, případně i optického (vizuálního) signálu pomocí sirén.

Podle umístění rozlišujeme sirény vnitřní a venkovní. Standardní instalace bývají vybaveny oběma typy sirén, jelikož každá siréna má svůj účel použití.

Upozornění: Sirény jsou zařízení, která vyžadují poměrně velkou energii a je nutné počítat s jejich proudovým odběrem při navrhování zdroje systému.

1.1. Venkovní siréna

Venkovní siréna informuje okolí, že na daném objektu došlo k vloupání, a tím zaujme pozornost např. sousedů nebo kolemjdoucích, případně pomocí světelného majáku upozorní zasahující bezpečnostní službu, o který objekt se jedná, a urychlí jejich zásah.

1.2. Vnitřní siréna

Vnitřní siréna upozorní obyvatele uvnitř objektu, pokud dojde k vloupání např. v noci, nebo k nějakému technickému poplachu jako je zaplavení ve sklepě nebo únik plynu.

Vnitřní siréna též znepříjemňuje případnému pachateli pohyb uvnitř objektu. Pachatel si uvědomuje, že se o něm ví; akustický signál uvnitř je velmi nepříjemný a může významně zkrátit dobu jeho řádění uvnitř objektu a zmenšit napáchanou škodu.

2. Předávání informací o poplachu na dálku

Sirény řeší pouze situaci namístě, odstraší, zkrátí čas pachateli, ale samy o sobě nestačí. Proto se Váš zabezpečovací systém připojuje na pulty centrální ochrany, na což bývají nejčastěji využívání operátoři telefonních linek, ať už standardně po telefonním kabelu, či přes GSM/LTE atd.

2.1. Využití telefonní linky

Dalším používaným kanálem pro předávání informací o poplachu se stala telefonní linka.

Telefonní linku v objektech jí vybavených šlo připojit do zabezpečovací ústředny. Ústředna tak byla schopna komunikovat pomocí konkrétního vytáčeného telefonního čísla, na které předávala informaci o poplachu.

V začátcích se volalo pouze na účastnická čísla, kam se pomocí akustického signálu (houkání) předala informace o poplachu pomocí hlasového kanálu.

Postupem doby následoval rozvoj digitálních formátů různých výrobců pro přenos detailnějších informací o poplachu na „Pulty Centrální Ochrany = PCO“. I když se jednalo o digitální formáty, stále se využíval hlasový (akustický kanál) pro jejich přenos.

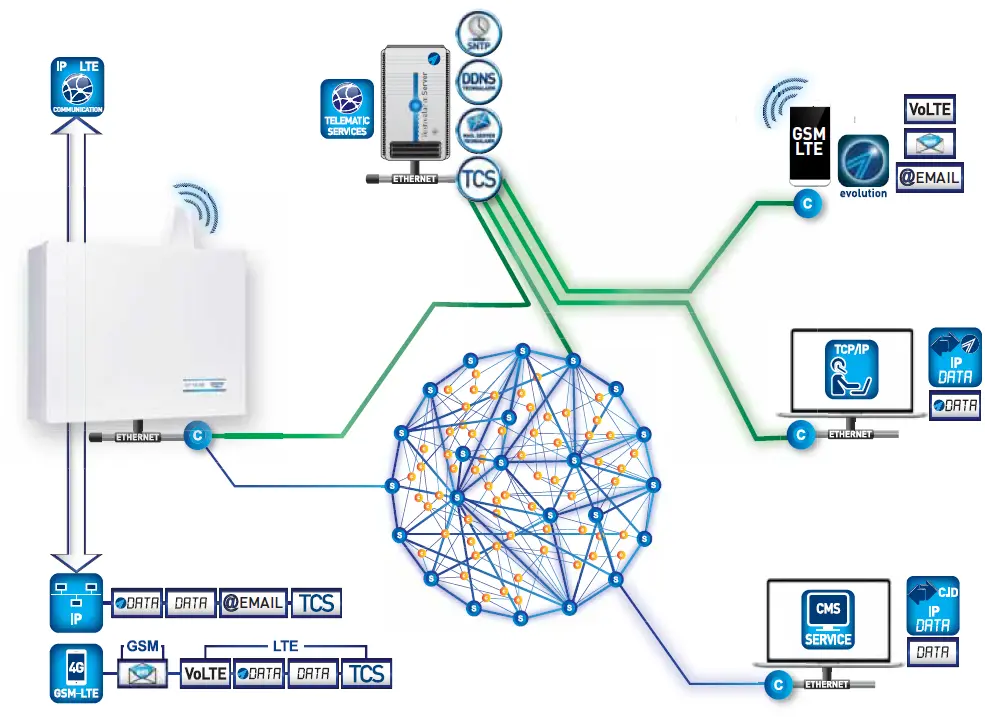

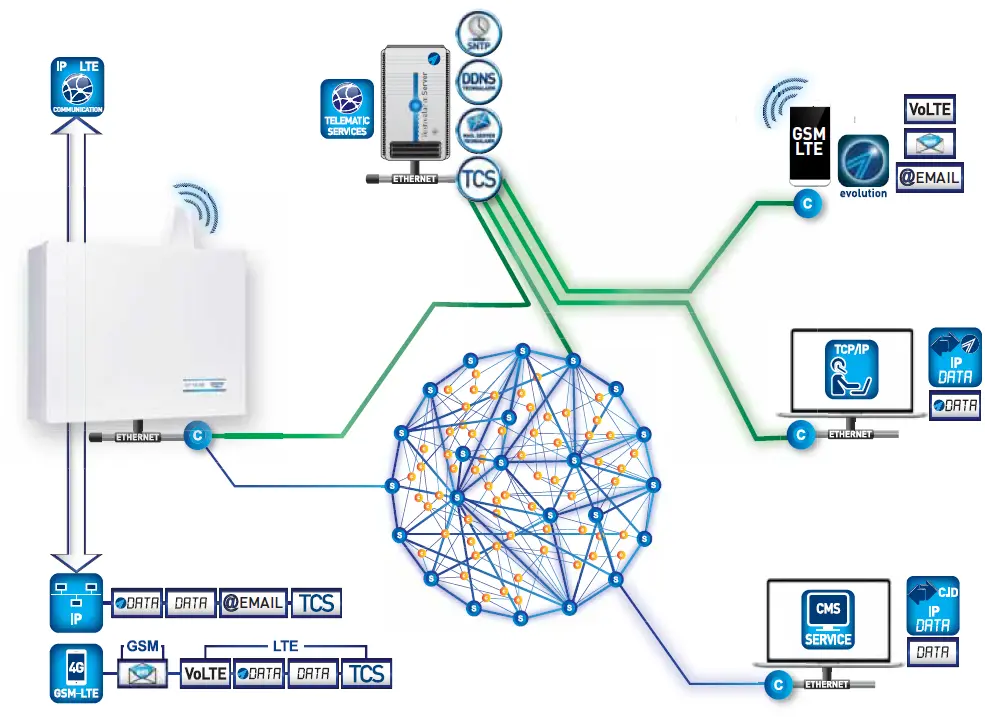

S rychle se rozvíjenými technologiemi se přirozeně rozvíjí i komunikační možnosti zabezpečovacích ústředen. Dnes ustupující pevné telefonní linky jsou nahrazeny rádiovými mobilními kanály sítí GSM, GPRS, LTE atd., případně ethernetovým kabelovým připojením. Komunikační protokoly byly adoptovány na síťové protokoly TCP/IP,UDP atd.; systémy jsou připojeny do internetu a výrobci poskytují různé cloudové služby.

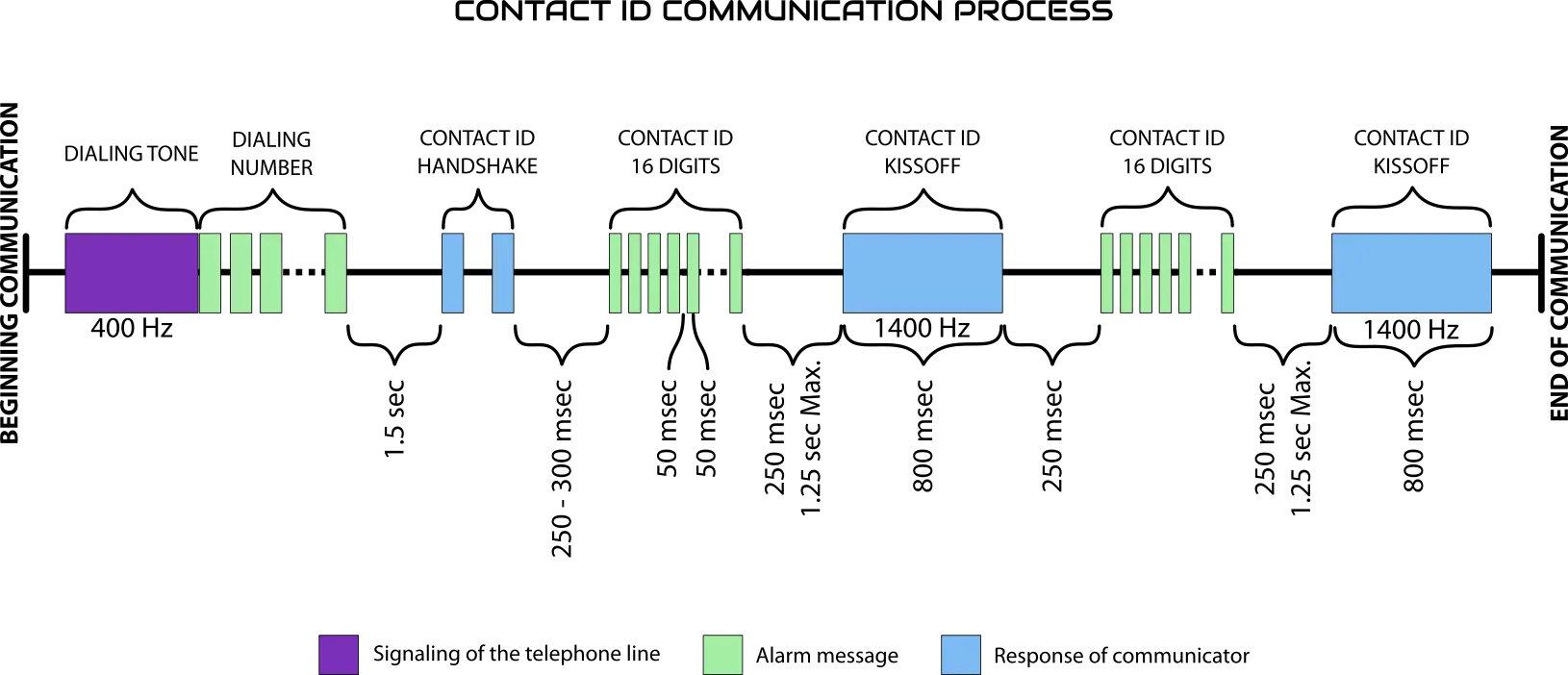

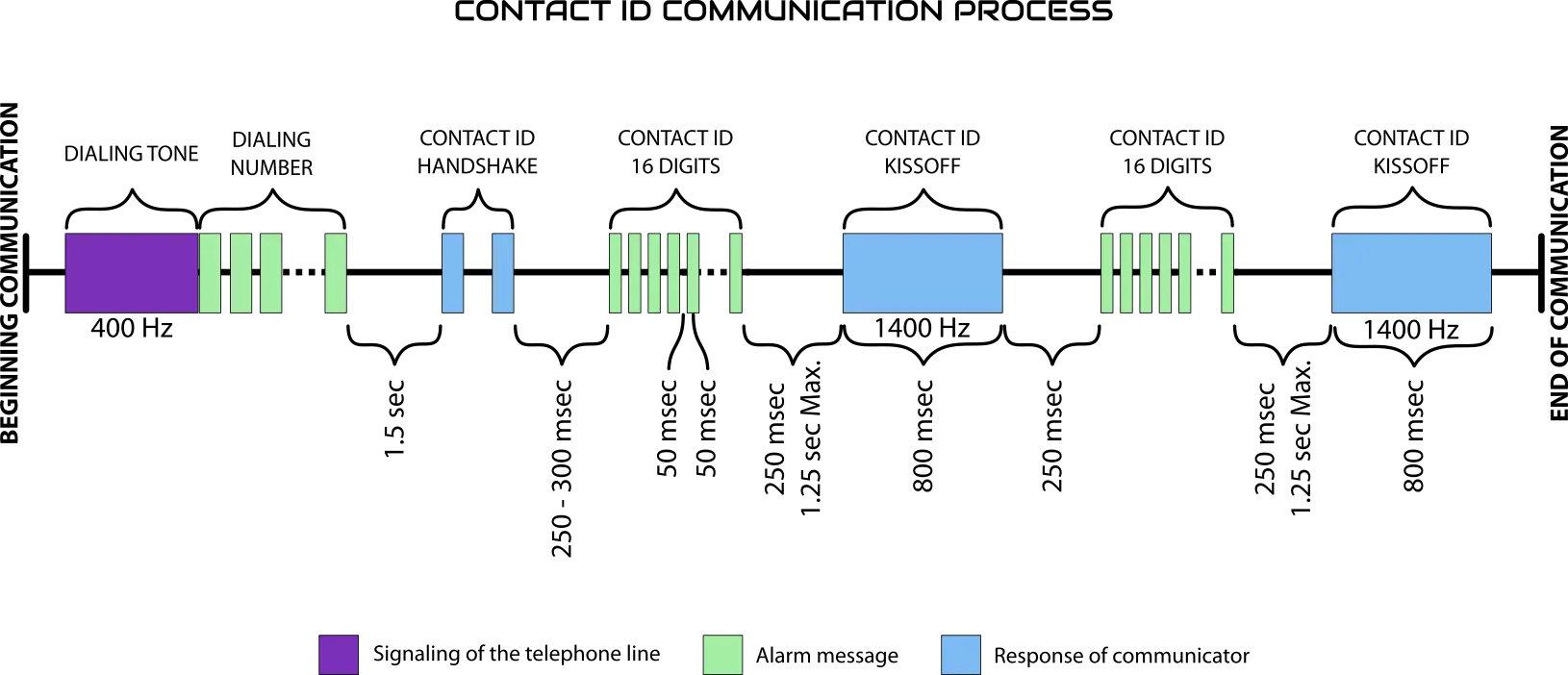

2.2. Standardizace protokolu

Situace na trhu byla komplikovaná pro instalační firmy, neboť výrobci ústředen měly své proprietární protokoly, což neumožňovalo kombinovat technologie různých výrobců, což mělo za následek pomalý rozvoj alarmového trhu. Při tlaku na standardizaci se vítězem stal komunikační protokol od firmy ADEMCO s názvem „Contact ID“, který je nyní integrován téměř ve všech zabezpečovacích ústřednách a tvoří tak standard. Jeho výhodou bylo, že byl jednoduchý na integraci a společnost ADEMCO jej uvolnila a předala Americkému společenství výrobců zabezpečovacích systémů „SIA“, která jej před více jak 20 lety publikovala jako normu v dokumentu:

Digital Communication StandardAdemco Contact ID Protocol – for Alarm Systems Communications „SIA DC-05-1999“

Výše zmíněný komunikační protokol zmiňujeme, protože tvoří základ i v dnešních moderních přenosových protokolech.

Komunikační část je tedy druhou důležitou částí zabezpečovacích ústředen. Zajišťuje především přenos informace o poplachu mimo střežený objekt, na službu zajišťující ostrahu (typicky PCO či vnitropodniková strážní služba) nebo k uživateli na jeho telefon.

3. Operační systém ústředny – programování, správa, cloudové služby

„Operační systém“ ústředny je v ústřednách stejně důležitý jako OS ve vašem telefonu či PC. Zajišťuje zpracování všech naprogramovaných úloh celého systému a poskytuje rozhraní pro technika, který přes toto rozhraní může nastavovat funkční parametry systému.

Ústředny lze programovat dvěma způsoby:

a) Prostřednictvím textové nabídky na LCD klávesnici, pomocí které se provádí programování systému.

b) Graficky zpracované programovací softwary, pomocí kterých se stává programování systému snadné a přehledné, neboť tyto SW jsou schopny spočítat odběr prvků, jste tak schopni spočítat potřebný výkon zdroje, přiřadit adresu prvkům v systému či vizualizovat zapojení. Systémy zároveň poskytují možnost vzdáleného připojení do zabezpečovacího systému jak pro uživatele, tak pro servisní techniky, kteří tak mohou zajišťovat jednak pravidelnou kontrolu systému nebo změny různých parametrů systému na dálku.

Pro použití softwaru je nutné datové propojení s ústřednou, které může být realizováno opět dvěma způsoby:

a) Přímé připojení PC k ústředně a využití SW od výrobce zabezpečovací ústředny. Pro toto programování přímo z PC je potřeba, aby měla ústředna potřebné sériové rozhraní pro připojení třetích zařízení, jako jsou počítače a notebooky.

b) Cloudové služby. Jednoduchým spárováním ústředny s PC web aplikací či mobilní aplikací se otevře možnost nastavení a správy ústředny. Další výhodou cloudových řešení je umožnění přenosu velké části výkonu do cloudu a tím nabízet hardwarově slabší, a tedy cenově výhodnější ústředny, přičemž systémy stále mohou nabízet nadstandardní vlastnosti a služby zákazníkům.

4. Cloud je trend

Výrobci k těmto technickým řešením přistupují různě. Někteří stále nabízejí hardwarově robustní zařízení, které je schopné poskytovat základní funkce zcela nezávisle na další infrastruktuře, přičemž pokud si to zákazník přeje, je možné tyto systémy připojit do internetu a systém obohatit o některé vlastnosti, které poskytuje cloudový server. Například možnost monitorovat a ovládat svůj systém pomocí aplikace v chytrém zařízení.

Jiní výrobci volí řešení půl napůl. To znamená, že část funkcionalit je ponechána na zařízení, ale další zákaznicky zajímavé vlastnosti jsou podmíněny připojením do internetu a případnými dalšími zavazujícími službami.

Nejnovější systémy jsou postaveny již zcela na cloudovém řešení, které zjednodušuje obsluhu, montáž a celé nastavení systému. Kompletní nastavování a ovládání celého systému se přesouvá do chytrého mobilního zařízení. Kromě nižších nákladů na hardware jsou zde i nižší nároky na znalosti a zkušenosti montážních techniků a tím se instalace těchto systémů rozšiřuje na mnohem širší množinu zákazníků. (Zároveň se z množiny zákazníků vylučují netechnické typy, osoby nepoužívající chytrou techniku a osoby jinak limitované pro práci s chytrou technikou.)

5. Nevýhody a rizika cloudových služeb

U cloudových řešení je potřeba brát v úvahu závislost na více dodavatelích služeb.

5.1. Riziko dostupnosti internetové konektivity a cloudových služeb

a) Lokální ISP (Internet Service Provider = poskytovatel internetu) má výpadek - Pokud nepůjde datové připojení, systém bude funkčně velmi omezen, jsme tedy plně závislí na poskytovateli připojení do internetu a jeho schopnosti dodávat připojení dostupné, rychlé a levné.

b) Závislost na umístění serveru výrobce v cloudových službách nadnárodních společností Amazon, Google, Microsoft – Toto rozhodnutí bývá z pragmatických důvodů. Zmiňované společnosti umožňují snadnou škálovatelnost výkonu, mají širokou podporu pro výrobce, snadno se integrují, jsou globální a za příznivou cenu, což z nich dělá pro výrobce ústředen atraktivního partnera. Ovšem pokud dojde k výpadku, Vám doma či firmě nebude fungovat zabezpečení.

5.2. Riziko rozhodnutí výrobce o vypnutí cloudových služeb

Pokud výrobce Vašeho systému zkrachuje nebo se mu z nějakého důvodu znelíbíte, pak se z Vašeho zařízení stává nefunkční elektroodpad. Praxe ukázala, že k tomuto dochází ať už z ekonomických nebo politických důvodů. Např. Ubiquti a jejich vypnutí cloudové služby pro chytré zásuvky, neboť provoz byl příliš drahý či Jablotron a jejich stažení se z ruského trhu z důvodu nesouhlasu s vpádem vojsk na Ukrajinu, případně zařazení čínských výrobců kamerových systému na sankční seznamy USA. Ať už s přístupem výrobce souhlasíme, nebo ne, praxe ukazuje, že závislost na cloudu výrobce je jasný rizikový faktor, který musíme s ohledem na naši instalaci zvažovat.

5.3. Riziko cloudové služby zdarma

Vše něco stojí a za poskytnuté služby v serverhousu je třeba platit. Pokud výrobce v budoucnu usoudí, že bude své služby zpoplatňovat, musíte začít platit za udržení funkčnosti, pokud nechcete celý svůj systém vyměnit.

U všech zařízení využívajících cloudové služby se tak stáváte závislí na jednom nebo více subjektech.

Záleží tedy na Vás, na zákazníkovi, jaké riziko jste ochotni podstoupit a co Vám stojí za výhodu, která bude kompenzována určitou nejistotou do budoucnosti.

6. Riziko propojení s chytrou domácností

Výrobci zabezpečovacích systémů buďto sami implementují různá takováto zařízení, nebo umožňují vzájemnou komunikaci s jiným zařízením takovéhoto systému. Zde je třeba dbát zvýšené opatrnosti, pokud jsou vyžadovány určité bezpečnostní stupně a homologace pro Váš zabezpečovací systém.

Pokud propojíte Váš zabezpečovací systém, který splňuje určitý stupeň zabezpečení, s jiným systémem chytré domácnosti, který nemá žádnou bezpečnostní homologaci, pak si zaděláváte na případný velký problém při řešení pojistné události.

Zabezpečovací systémy jsou navrhovány a testovány pro ochranu vašeho majetku. Mohou poskytovat i určitý komfort a určitou přidanou hodnotu.

Závěr

Při výběru zabezpečovacího systému je klíčové zvážit nejen technologické prvky jako sirény a komunikační protokoly, ale také potenciální rizika cloudových služeb a integrace s chytrou domácností. Moderní systémy nabízejí pokročilé funkce a pohodlnou správu, avšak závislost na internetovém připojení a externích poskytovatelích může ovlivnit jejich spolehlivost. Pečlivým zhodnocením výhod a nevýhod jednotlivých řešení lze dosáhnout optimální úrovně bezpečnosti a funkčnosti, která splní vaše specifické potřeby, myslete na to.

Miloš Tesař.